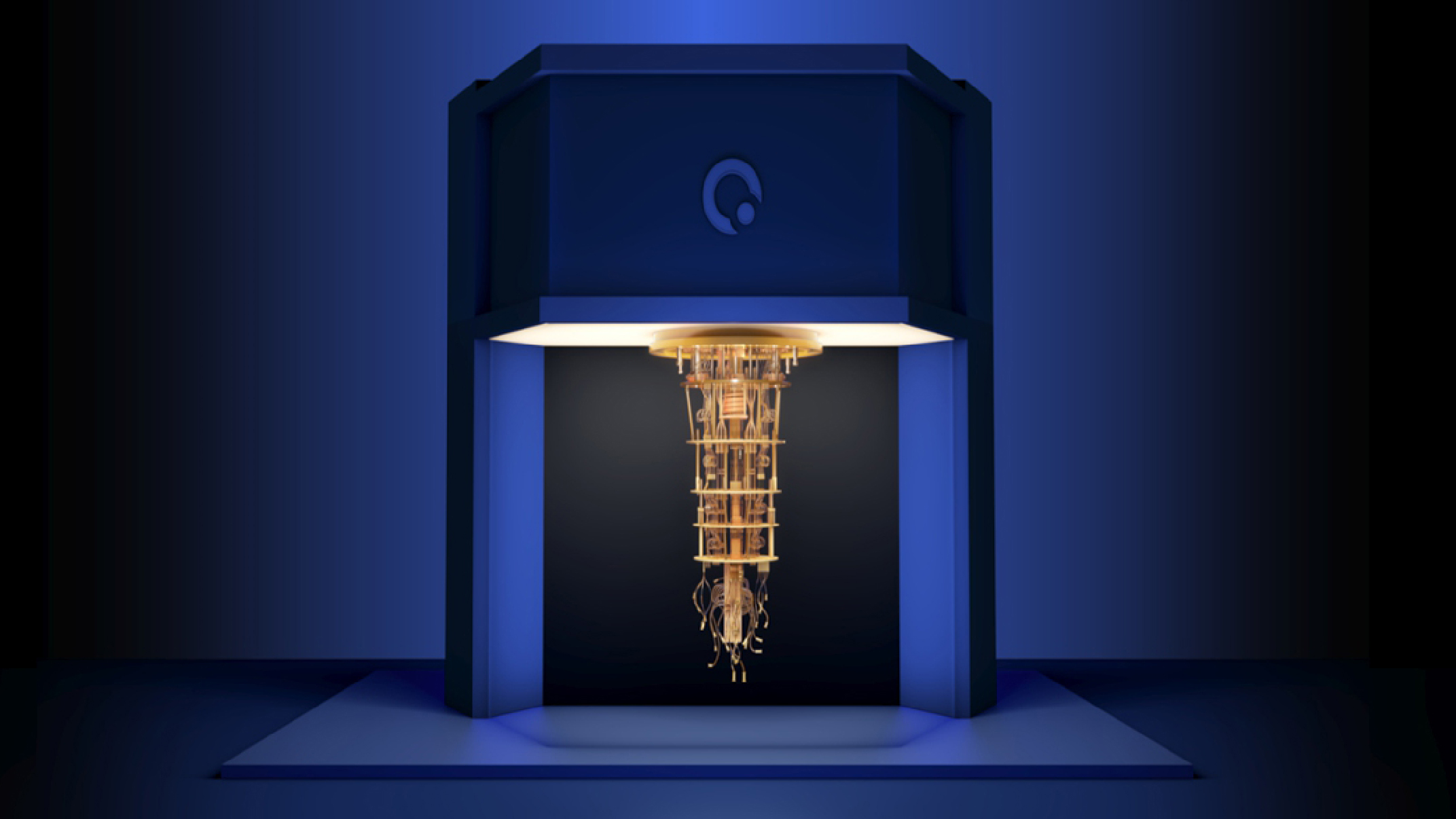

微软正在为Windows 11积极准备应对下一个重大的网络安全威胁——量子计算机。在最近的一篇博客帖子中,微软宣布Windows 11 Canary build 27852及更高版本现已支持后量子加密(PQC)技术,旨在通过PQC算法保护系统免受量子计算机对传统加密算法的潜在破解威胁。

后量子加密技术:SymCrypt的升级

微软已经对其加密库SymCrypt进行了升级,以通过其加密API:下一代库和证书以及加密消息传递功能,支持ML-KEM和ML-DSA(PQC算法的核心组成部分)。ML-KEM旨在防止“现在收获,以后解密”的攻击,这种攻击方式中,攻击者会收集并存储目标数据,等待量子计算机技术成熟后再进行破解。

而ML-DSA则专为需要验证身份和维护数字签名完整性的场景设计,为网络安全提供了额外的保障。

PQC算法:对抗量子计算机的利器

PQC(后量子密码术)算法是专门为抵御来自量子计算机的攻击而设计的,采用了经典和量子计算机都难以处理的数学方程。然而,这些算法对硬件的要求更高,需要比经典加密算法更大的密钥大小、更长的计算时间和更多的带宽。

微软表示,美国国家标准与技术研究院(NIST)精心选择了QPC算法,以确保其安全性、性能和兼容性。PQC不仅被微软采用,还在TLS、SSH和IPSec等多个行业标准中实现,有望成为对抗量子计算机的主流安全手段。

SymCrypt:微软加密生态的核心

SymCrypt是微软的主要加密库,广泛应用于其各种外发服务和操作系统,从微软365和Azure到Windows 11和Windows Server 2025。它为电子邮件安全、云存储、网页浏览等提供了基础的安全保障。

随着PQC嵌入SymCrypt,微软正在为其Windows操作系统和其他产品的整个生态系统做好准备,以应对未来来自量子计算机的攻击。目前,这项技术正在Windows 11的27852 Canary build(或更新版本)中进行测试,未来也将在Linux等其他操作系统中实现。

量子计算机攻击:现实的威胁

来自量子计算机的攻击是一个不容忽视的现实威胁。去年,中国研究人员就成功地使用d波量子计算机破解了军用级加密。尽管这次攻击是一次测试,但它表明量子计算机已经具备了足够的计算能力来破解世界上最复杂的经典密码术。随着量子计算机技术的不断发展和普及,这种威胁在未来只会变得更加突出。